JWT (JSON Web Tokens):

En el vasto mundo de la seguridad informática, la autenticación y autorización son dos conceptos cruciales. Ambos garantizan que los usuarios sean quienes dicen ser y tengan acceso solo a los recursos que les corresponden. En este contexto, JWT (JSON Web Tokens) ha emergido como una solución elegante y eficiente. 😎

¿Qué es un JWT?

Un JWT es un estándar (RFC 7519) que define una forma compacta y autónoma de transmitir información entre partes como un objeto JSON. Esta información puede ser verificada y confiada porque está firmada digitalmente.

Un JWT típicamente se ve así:

eyJhbGciOiJIUzI1NiIsInR5cCI6IkpXVCJ9.eyJzdWIiOiIxMjM0NTY3ODkwIiwibmFtZSI6Ikp1YW4gQ2FybG9zIiwiaWF0IjoxNTE2MjM5MDIyfQ.SflKxwRJSMeKKF2QT4fwpMeJf36POk6yJV_adQssw5cEste token está dividido en tres partes: encabezado, payload y firma.

Componentes del JWT

- Encabezado (Header): El encabezado suele consistir en dos partes: el tipo de token, que es JWT, y el algoritmo de firma, como HMAC SHA256 o RSA.

- Payload: Aquí es donde va la carne del token. El payload contiene las «reclamaciones», que son declaraciones sobre una entidad (generalmente, el usuario) y datos adicionales.

- Firma: Para crear la firma, se toma el encabezado codificado, el payload codificado, una clave secreta, y se aplica el algoritmo de firma especificado en el encabezado.

¿Por qué usar JWT?

- Compacto: Su tamaño reducido lo hace especialmente útil para situaciones donde el espacio es una preocupación, como las URLs.

- Autónomo: Contiene toda la información necesaria, eliminando la necesidad de consultar la base de datos más de una vez.

- Seguro: Puede verificar la integridad de los mensajes con la firma.

Usos comunes de JWT

- Autenticación: Una vez que un usuario inicia sesión, cada solicitud subsiguiente incluirá el JWT, permitiendo al usuario acceder a rutas, servicios y recursos que estén permitidos con ese token.

- Intercambio de Información: Los JWT son una buena forma de transmitir información entre partes de manera segura.

Seguridad y consideraciones

Aunque JWT es una herramienta poderosa, es vital usarla correctamente para evitar vulnerabilidades:

- No almacenar información confidencial: Los datos en un JWT son decodificables, no descifrables. Por lo tanto, no es un lugar para guardar datos sensibles.

- Establecer una fecha de expiración corta: Limita la duración de la validez de tus tokens.

- Manejar con precaución: Si un atacante roba un JWT, puede usarlo para hacer solicitudes en nombre del usuario. Mantenerlos seguros es esencial.

JWT (JSON Web Tokens) – Una Analogía

Piensa en un JWT como un «pase VIP» para un concierto.

- Adquisición del Pase: Cuando compras un boleto para un concierto, te dan un pase VIP. Este pase contiene información sobre ti, el evento y tu nivel de acceso (por ejemplo, acceso general, backstage, etc.). De manera similar, cuando te autenticas en un sistema, el servidor te proporciona un token JWT. Este token contiene información sobre ti (usuario) y tus permisos.

- Uso del Pase: Cada vez que quieres entrar al concierto o acceder a ciertas áreas, muestras tu pase VIP. No necesitas volver a comprar otro boleto o reconfirmar tu identidad. El personal simplemente verifica tu pase y te permite entrar. Del mismo modo, una vez que tienes un token JWT, lo envías con cada solicitud al servidor. El servidor verifica el token y, si es válido, te permite acceder a los recursos solicitados.

- Seguridad del Pase: Si alguien intenta falsificar un pase VIP, el personal del concierto puede darse cuenta porque hay características de seguridad en el pase que lo hacen único y difícil de replicar. De manera similar, el token JWT tiene una «firma» que el servidor verifica. Si alguien intenta modificar el token o usar uno falso, el servidor lo detectará y rechazará la solicitud.

¿Por qué usar Tokens?

- Estado Sin Conexión (Statelessness): El servidor no necesita recordar quién eres entre solicitudes. Todo lo que necesita saber está en el token que envías con cada solicitud.

- Escala y Desempeño: Como el servidor no necesita consultar una base de datos para saber quién eres (todo está en el token), las cosas pueden ser más rápidas y el sistema puede manejar a muchos usuarios a la vez.

- Seguridad: Los tokens pueden ser de corta duración (expiran después de un tiempo). Además, están firmados, por lo que cualquier alteración en el token puede ser detectada.

- Flexibilidad: Pueden ser usados entre diferentes aplicaciones. Por ejemplo, podrías tener un sistema que emite un token, y otro sistema diferente que lo verifica y permite el acceso.

Integrar JWT con WordPress puede ser un paso crucial para mejorar la seguridad y eficiencia de las aplicaciones que se comunican con tu sitio WordPress, especialmente si estás desarrollando aplicaciones de una sola página (SPA) o aplicaciones móviles que interactúan con WordPress a través de la REST API. 🚀

Vamos a explorar cómo hacerlo:

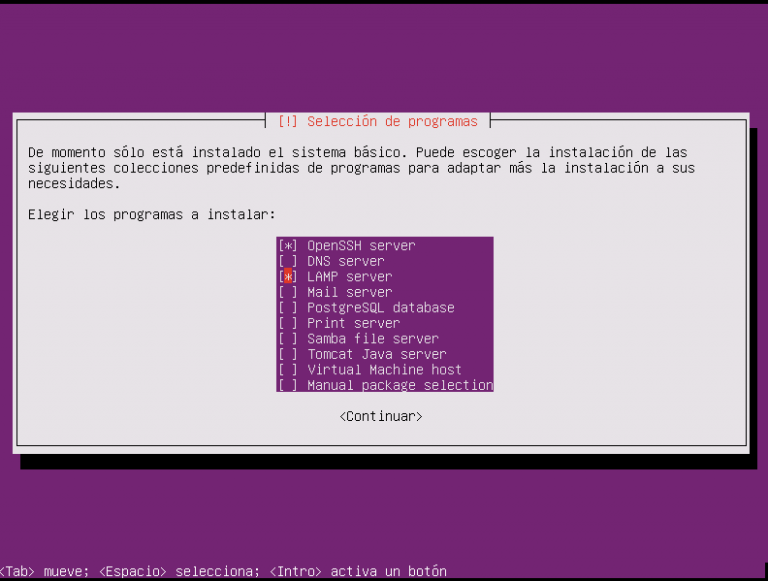

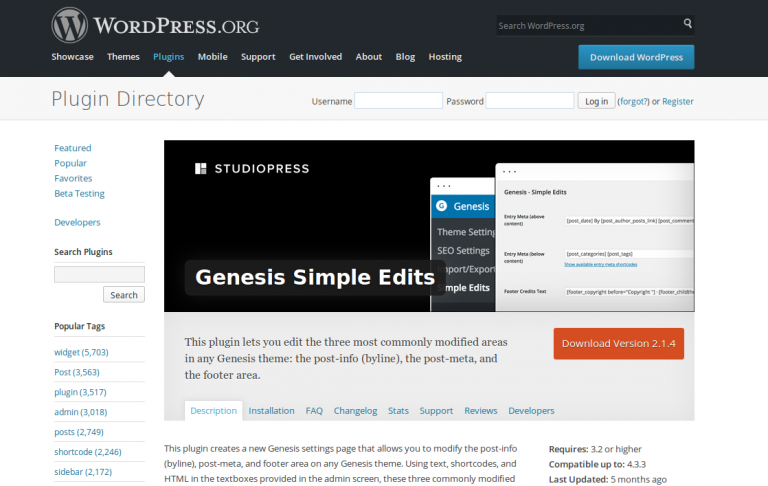

1. Instala un plugin para JWT en WordPress

Aunque puedes codificar la autenticación JWT desde cero, hay plugins que facilitan este proceso. Un popular es «JWT Authentication for WP REST API».

- Instala y activa el plugin desde el repositorio de WordPress o descárgalo y súbelo manualmente.

- Una vez activado, necesitarás realizar algunas configuraciones.

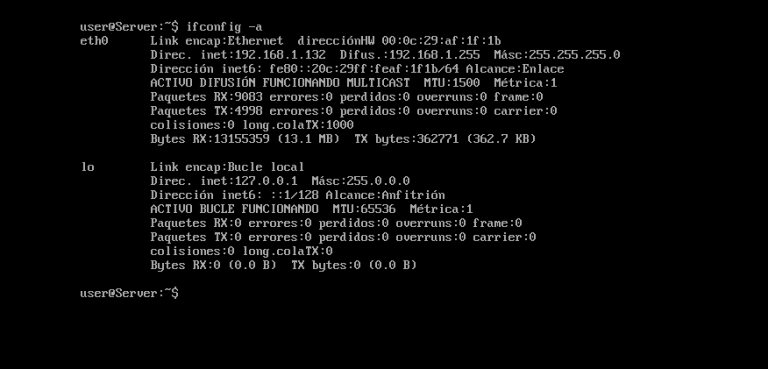

2. Configuración de .htaccess

Si estás utilizando un servidor Apache, es posible que necesites agregar el siguiente código a tu archivo .htaccess:

RewriteEngine on

RewriteCond %{HTTP:Authorization} ^(.*)

RewriteRule ^(.*) - [E=HTTP_AUTHORIZATION:%1]Esto garantiza que el token de autenticación se pase correctamente.

3. Configuración de wp-config.php

Edita tu wp-config.php y agrega las siguientes líneas:

define('JWT_AUTH_SECRET_KEY', 'tu-llave-secreta');

define('JWT_AUTH_CORS_ENABLE', true);Reemplaza 'tu-llave-secreta' con una cadena segura. Puede ser cualquier combinación de letras, números y símbolos. Esta llave se utilizará para firmar los tokens.

4. Uso de JWT en WordPress

Una vez configurado, puedes autenticarte a través de la REST API de WordPress utilizando JWT. Aquí hay un ejemplo básico:

- Solicitud de Token: Haz una solicitud POST a

http://tu-sitio-web.com/wp-json/jwt-auth/v1/tokencon tu nombre de usuario y contraseña. Si las credenciales son correctas, recibirás un token. - Uso del Token: Una vez que tengas el token, debes incluirlo en las solicitudes subsiguientes al agregarlo al encabezado de la solicitud. Por ejemplo:

Authorization: Bearer TU_TOKEN_AQUI

5. Consideraciones de seguridad

- HTTPS es esencial: Asegúrate de que tu sitio web esté bajo HTTPS. Transmitir tokens JWT sobre HTTP puede exponer la información a ataques man-in-the-middle.

- Rotación de llaves: Considera la posibilidad de rotar

JWT_AUTH_SECRET_KEYde vez en cuando para mejorar la seguridad. - Vigila la expiración de los tokens: Los tokens JWT deben tener una fecha de expiración para evitar el uso indebido en caso de que se vean comprometidos.

Conclusión

JWT ha revolucionado la forma en que manejamos la autenticación y el intercambio de información en aplicaciones web. Con su formato compacto y autónomo, es fácil de usar y eficiente. Pero, como con cualquier herramienta, es fundamental usarla de manera responsable y segura.